fa.luis Seguir

Épsilon

Verificación en dos pasos desactivada

Verificado por Whatsapp

¡Ha verificado su Paypal!

- Desde

- 14 Abr 2020

- Mensajes

- 812

Hola, tengo varios sitios web alojados en banahosting, hoy me percate que 3 de ellos muestran contenido de webs de casinos, me meti a revisar y borraron los archivos de wordpress y pusieron HTML, el punto es que no se por donde se lograron meter y no se por donde empezar a limpiar, podrian aconsejarme?

Edito:

He encontrado el siguiente archivo por el cual podian navegar atraves de todo mi hosting y pasarse a todas las webs incluso ver las contraseñas de la DB, una shell vamos.

dejo el codigo de dicho archivo para efectos de investigacion y pruebas si alguien quiere usarlo para probar a ver si su servidor lo detecta como malicioso o algo por el estilo:

paste.ofcode.org

paste.ofcode.org

Edito:

Avance de la investigación

Lo que he descubierto hasta el momento es:

El 9 de Mayo descargue el Plugin Viral Quiz Nulled, de una pagina rusa (https://prowebber.ru/wordpress-cat/...-v317-plagin-viktorin-i-testov-wordpress.html)

Desde que lo instale empece a notar cosas, raras por ejemplo cuando estaba en el admin del sitio, cada que me queria mover a cualquier otro menu o seccion del panel de control de wordpress el sistema te preguntaba si querias dejar la pagina o permanecer en ella, (Como cuando la pagina esta trabajando en algun proceso y cuando intentas salir te pregunta si deseas abandonarla)

Dias despues uno de mis sitios se veian en blanco. Alrededor de una semana o 2 despues, quite ese plugin, y lo que hice due comprarlo como GPL en otro sitio. Sien embargo no verifique si había modificado algo en mi servidor.

Despues de borrar el plugin y poner el que habia comprado, todo regreso a la normalidad, podia moverme sin ningun problema por el admin de wordpress.

Todo sigui tranquilo hasta hace unos dias que me desperte y varios sitios habian sido hackeados, asumo que fue porque el anterior plugin ya habia dejado infectado varios sitios, es decir, dejo la shell en varios directorios, la cual le daba acceso completo al servidor.

Ayer revise todo lo que se habia modificado, y la fecha en la que se subio la shell en todos los directorios fue el 15 de Mayo, 6 dias despues de haber instalado el plugin de la pagina rusa.

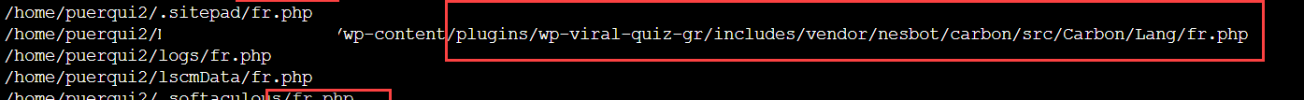

La shell se llama fr.php en todos los directorios y como no sabia en que mas directorios o subdirectorios se encontraba decidi hacer una busqueda mediante la consola de comando Linux en mi servidor buscando archivos que coincidan con ese nombre y encontre un sinfin de directorios incluso directorios del sistema donde se encontraba esta shell:

De hecho tambien busque sentencias de codigo de la shell en todos los archivos, es decir no solo el fr.php, le dije al sistema que buscara en todos los archivos y directorios que tuvieran el siguiente codigo, es decir el nombre del atacante, y encontre varios.

Todos los archivos encontrados han sido ya borrados, ademas como se puede ver en una de las captura de pantalla el plugin tiene en un directorio el archivo fr.php pero he revisado el archivo correspondiente en los plugins, tanto en el de la pagina rusa como en el que compre GPL y ninguno de los 2 tiene codigo de la shell y no se ve nada sospechoso, parece que es configuracion de lenguaje de hecho en ese directorio hay archivos para todos los lenguajes.

Lo que significa que sigo sin encontrar como rayos es que entraron, es decir creo tener identificado el plugin pero en sus archivos no encuentro el codigo o la shell, de hech tengo el .ZIP del plugin nulled que es el que les acabo dejar en el Link de la pagina rusa por si alguien quiere jugar con el xD.

Lo que se me ocurre es instalarme el plugin nulled en otro servidor en una web que no uso, algo como lo que hizo @David Morales he infectarme a propositio y dejarlo ahi para ver si el atacante sube una shell nueamente y entonces si estar completamente seguro que esta era la vulnerabilidad ademas de revisar los logs.

Lamentablemente por cuestiones de trabajo y personales no tengo el tiempo suficiente para encontrar de donde provien penetración ya que tengo otras 10mil cosas pendientes por hacer

Por cierto, tambien renombre los archivos de wordpress xmlrpc.php que menciona @victor19902689 y @Akatzia el cual estuve leyendo y resulta ser que si son un problema de seguridad, no entiendo porque wordpress los sigue poniendo en sus archivos pero bueno.

Edito:

He encontrado el siguiente archivo por el cual podian navegar atraves de todo mi hosting y pasarse a todas las webs incluso ver las contraseñas de la DB, una shell vamos.

dejo el codigo de dicho archivo para efectos de investigacion y pruebas si alguien quiere usarlo para probar a ver si su servidor lo detecta como malicioso o algo por el estilo:

Paste ofCode

Edito:

Avance de la investigación

Lo que he descubierto hasta el momento es:

El 9 de Mayo descargue el Plugin Viral Quiz Nulled, de una pagina rusa (https://prowebber.ru/wordpress-cat/...-v317-plagin-viktorin-i-testov-wordpress.html)

Desde que lo instale empece a notar cosas, raras por ejemplo cuando estaba en el admin del sitio, cada que me queria mover a cualquier otro menu o seccion del panel de control de wordpress el sistema te preguntaba si querias dejar la pagina o permanecer en ella, (Como cuando la pagina esta trabajando en algun proceso y cuando intentas salir te pregunta si deseas abandonarla)

Dias despues uno de mis sitios se veian en blanco. Alrededor de una semana o 2 despues, quite ese plugin, y lo que hice due comprarlo como GPL en otro sitio. Sien embargo no verifique si había modificado algo en mi servidor.

Despues de borrar el plugin y poner el que habia comprado, todo regreso a la normalidad, podia moverme sin ningun problema por el admin de wordpress.

Todo sigui tranquilo hasta hace unos dias que me desperte y varios sitios habian sido hackeados, asumo que fue porque el anterior plugin ya habia dejado infectado varios sitios, es decir, dejo la shell en varios directorios, la cual le daba acceso completo al servidor.

Ayer revise todo lo que se habia modificado, y la fecha en la que se subio la shell en todos los directorios fue el 15 de Mayo, 6 dias despues de haber instalado el plugin de la pagina rusa.

La shell se llama fr.php en todos los directorios y como no sabia en que mas directorios o subdirectorios se encontraba decidi hacer una busqueda mediante la consola de comando Linux en mi servidor buscando archivos que coincidan con ese nombre y encontre un sinfin de directorios incluso directorios del sistema donde se encontraba esta shell:

De hecho tambien busque sentencias de codigo de la shell en todos los archivos, es decir no solo el fr.php, le dije al sistema que buscara en todos los archivos y directorios que tuvieran el siguiente codigo, es decir el nombre del atacante, y encontre varios.

Todos los archivos encontrados han sido ya borrados, ademas como se puede ver en una de las captura de pantalla el plugin tiene en un directorio el archivo fr.php pero he revisado el archivo correspondiente en los plugins, tanto en el de la pagina rusa como en el que compre GPL y ninguno de los 2 tiene codigo de la shell y no se ve nada sospechoso, parece que es configuracion de lenguaje de hecho en ese directorio hay archivos para todos los lenguajes.

Lo que significa que sigo sin encontrar como rayos es que entraron, es decir creo tener identificado el plugin pero en sus archivos no encuentro el codigo o la shell, de hech tengo el .ZIP del plugin nulled que es el que les acabo dejar en el Link de la pagina rusa por si alguien quiere jugar con el xD.

Lo que se me ocurre es instalarme el plugin nulled en otro servidor en una web que no uso, algo como lo que hizo @David Morales he infectarme a propositio y dejarlo ahi para ver si el atacante sube una shell nueamente y entonces si estar completamente seguro que esta era la vulnerabilidad ademas de revisar los logs.

Lamentablemente por cuestiones de trabajo y personales no tengo el tiempo suficiente para encontrar de donde provien penetración ya que tengo otras 10mil cosas pendientes por hacer

Por cierto, tambien renombre los archivos de wordpress xmlrpc.php que menciona @victor19902689 y @Akatzia el cual estuve leyendo y resulta ser que si son un problema de seguridad, no entiendo porque wordpress los sigue poniendo en sus archivos pero bueno.

Adjuntos

Última edición: